Üblicherweise sehen Benutzer alle Ordnerfreigaben (Shares) eines Windows Servers, unabhängig davon ob sie Zugriffsberechtigungen haben oder nicht. Access-based Enumeration (ABE) ändert das grundlegend. Mit diesem Feature können Administratoren die Sichtbarkeit von Freigaben auf die Anwender eingrenzen, die auch tatsächlich darauf berechtigt sind. Alle anderen Freigaben oder Ordner werden ausgeblendet. Seit Windows 2008 R2 funktioniert das nun auch in DFS.

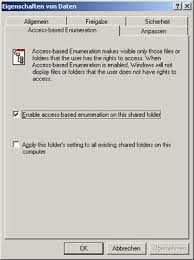

Aktivieren von ABE über die Eigenschaften eines freigegebenen Ordners unter Windows Server 2003 R2.

Als Admin muss man davon ausgehen, dass sich vereinzelt Benutzer im Unternehmensnetzwerk auf Erkundungstour begeben und die im Netzwerk freigegebenen Ordner nach interessantem Material durchstöbern. In vielen Fällen sind die Ordner meist nach ihrem Einsatzzweck benannt und kann allein durch ihre Namensgebung Begehrlichkeiten wecken. Kommen dann noch unklare, mangelhafte oder gar fehlende Prozesse beim Beantragen von Ordnerberechtigungen zum tragen, ist Mißbrauch bspw. durch Social Engineering und – im schlimmsten Fall – Datendiebstahl eine drohende Gefahr, der man als Admin begegnen muss.

Das Auflisten aller Freigaben trotz fehlender Zugriffsrechte, als auch das Auflisten von Unterordner, sofern man ein File Share einsehen darf, wird durch Microsofts Access-based Enumeration (ABE) – ab Windows Server 2003 mit Service Pack 1 – einen Riegel vorgeschoben. Ist ABE auf einem Share aktiviert, sehen Benutzer nur noch Ordner, auf die sie auch effektiv berechtigt sind. Alle anderen Verzeichnisse werden herausgefiltert und nicht angezeigt. Die ABE-Filterung wirkt sich nur minimal auf die Performance der File Servers aus. Messungen Microsofts zufolge, nimmt ABE selbst bei sehr großen Dateistrukturen lediglich zwei bis drei Prozent der Prozessorzyklen in Anspruch.

Um Mißverständnissen vorzubeugen, ist an anzumerken, dass ABE nicht als Sicherheitsmerkmal verstanden werden darf. Es dient mehr der Vertraulichkeit, da es im Grunde schlicht nur Ordnerauflistungen auf Basis der gesetzten Zugriffsrechte durchführt. Was ABE nicht verhindern kann, sind menschliche Fehler. Wurde eine Freigabe oder deren Unterordner nicht korrekt konfiguriert, kann ein Domänenbenutzer diese Daten einsehen, ganz gleich ob ABE aktiviert ist oder nicht.

Ein grober Fehler ist, wer die Berechtigungen einer Freigabe in den Standardeinstellung beläßt. Einem Windows Server, Mitglied der Domäne, wird das Sicherheitsprinzipal Jeder automatisch in die ACL von SMB und die serverlokale Gruppe Benutzer in die ACL von NTFS aufgenommen. Und auf Geräten einer Domäne ist die Gruppe Domänen-Benutzer standardmäßig Mitglied in der lokalen Gruppe Benutzer. Sofern ein Administrator eine Freigabe auf einem Server erstellt, ohne deren ACLs anzupassen, darf jeder Domänen-Benutzer deren Inhalt zumindest lesen.

Funktionsweise

Anhand folgendem Beispiels lässt sich der Einsatz von Access-based Enumeration veranschaulichen:

- Zunächst erstellt man auf einem File Server ein Verzeichnis. Durch die Standard-ACL haben Benutzer lesend Zugriff darauf.

- Der Ordner wird freigegeben. Für diesen Test reichen die vordefinierten Rechte aus.

- Ggf. sind Benutzerkonten (etwa Benutzer-A und Benutzer-B) anzulegen.

- Im freigegebenen Ordner werden zwei Unterordner (beispielsweise Daten-A und Daten-B) erstellt.

- Die Vererbung beider Verzeichnisse wird über die Erweiterten Sicherheitseinstellungen unterbrochen und alle Einträge, mit Ausnahme von SYSTEM und Administratoren, entfernt.

- Benutzer-A bekommt Read-Rechte auf den Ordner Daten-A, Benutzer-B erhält lesenden Zugriff auf Ordner Daten-B.

Ohne Access-based Enumeration können Benutzer-A und Benutzer-B den Inhalt des auf dem File Server freigegebenen Ordners – sprich: die Ordner Daten-A und Daten-B – sehen. Benutzer-A erhält, beim Versuch auf den Unterordner Daten-B zuzugreifen, eine Fehlermeldung, und auch Benutzer-B kann nicht auf den Ordner Daten-A zuzugreifen. Also unabhängig davon, dass sie die Ordner sehen, verhindern die Berechtigungen den Zugriff darauf. Sie dürfen nur in die Verzeichnisse wechseln, auf denen sie berechtigt sind.

Wird ABE für diese Freigabe aktiviert, sehen die Benutzer nur noch die Ordner, für die sie auch berechtigt sind. Alle anderen Ordner werden ausgeblendet, sie werden also bei der Auflistung herausgefiltert, ergo zugriffsbasierte Auflistung. Benutzer-A sieht somit lediglich den Unterordner Daten-A, während Benutzer-B nur noch der Unterordner Daten-B sieht.

Installation

ABE kann auf allen File Servern mit Windows Server 2003 Service Pack 1 oder höher eingesetzt werden. Mit Windows Server 2008 wurde ABE in die File Server-Rolle integriert und musste noch als zusätzliches Feature installiert werden. ABE versteckte sich da in den erweiterten Einstellungen einer Freigabe.

Seit Windows Server 2012 ist Access-based Enumeration als Option in der Verwaltungskonsole des Servermanagers verfügbar. Das Feature wird mit der File Server-Rolle über den Servermanager installiert.

ABE für SMB-Freigaben aktivieren

Nach der Installation steht ABE als Option über die Freigabenverwaltung des Servermanagers bereit. Access-based Enumeration kann direkt beim Erstellen einer neuen Freigabe aktiviert werden.

Bereits bestehende Shares können auch nachträglich mit Access-based Enumeration konfiguriert werden. Hierfür startet man den Servermanager, wechselt in die Freigabenverwaltung und bearbeitet das entsprechende Share.

ABE in DFS-N aktivieren

DFS-N ist in einer großen Umgebung mit mehreren Dateiservern ein wichtiges Werkzeug, um Benutzern verteilte Freigaben über einen zentralen Zugriffspunkt anzubieten. Auch in DFS-N kann man ABE nutzen. Voraussetzung ist, dass der DFS Namespace im “Windows Server 2008 Mode” betrieben wird.

In der DFS-Management-Konsole aktiviert man ABE über die Eigenschaften eines Namespace-Root, ABE gilt für alle darin eingebundenen Ordnern. Über Kommandozeile läßt sich ABE mithilfe der DFS Utilities aktivieren:

dfsutil property abde enable \\contoso.com\ns1

Für die zugriffsbasierte Auflistung in DFS-N werden die DFS-Rechte zur Filterung herangezogen. Diese entsprechen in der Standardkonfiguration den NTFS-Rechten. Sie können aber auch angepasst werden, sollte es erforderlich sein.

Da DFS-N ein SMB-Share voraussetzt, müssen auch diese Rechte berücksichtigt werden. Da können sich sehr schnell Fehler einschleichen. Die effektiven Zugriffsrechte eines Benutzers werden aus den SMB-, DFS-N- und den NTFS-Berechtigungen berechnet. Dabei haben, wie bei jedem Windows Share, DENY-Rechte Vorrang vor ALLOW-Rechte. Fehlt in der ACL von SMB, NTFS oder DFS-N ein höheres Recht, wirkt sich das unter Umständen auf den Zugriff aus. Für die erfolgreiche Erteilung von Rechten, müssen die gewünschten Zugriffe in allen ACLs konfiguriert werden.

Mehr Infos zum Thema Berechtigungen behandelt dieser Artikel:

Windows Server: Share einrichten (Ordnerfreigabe)

Microsoft Blog: Access-Based Enumeration (ABE) Concepts

Microsoft Blog: Access-Based Enumeration (ABE) Troubleshooting

Microsoft Blog: Using ABE with DFS

MSDN: Grundlagen Windows Distributed File System

Technet: DFS-Verwaltung

Technet: What’s New in Distributed File System (Windows Server 2008 R2)

Technet: Wie ein DFS Namespace NICHT aussehen sollte

0 Kommentare